Mit realistischen Angriffssimulationen prüfen wir Ihre Sicherheitsvorkehrungen auf Herz und Nieren. Wir zeigen Ihnen auf, inwiefern Ihr Abwehrsystem in der Praxis einem böswilligen Angreifer tatsächlich standhält – und wo dies nicht der Fall ist. Für die identifizierten Schwachstellen empfehlen wir Ihnen anschliessend zielgerichtete Verbesserungsmassnahmen und unterstützen Sie bei Bedarf bei deren Umsetzung.

Eine Kette ist nur so stark, wie ihr schwächstes Glied. Schliessen Sie Ihre Sicherheitslücken, bevor sie ausgenutzt werden. Wir helfen Ihnen dabei, Ihre Infrastruktur physisch und digital gegen Cyberbedrohungen zu sichern.

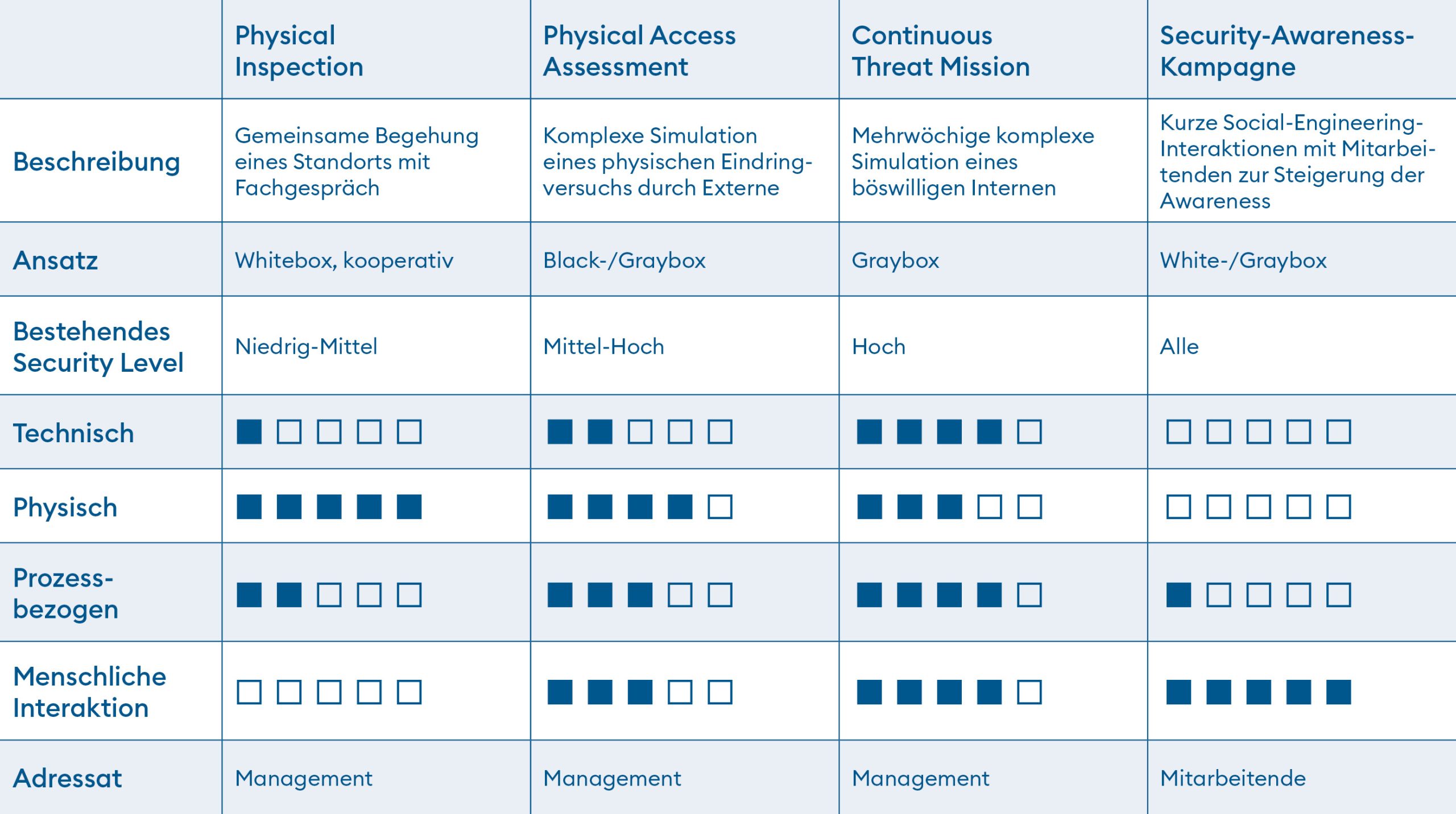

Integrale Sicherheit basiert auf der Minimierung von digitalen, physischen und menschlichen Risiken sowie Prozessrisiken. Deshalb greifen wir nicht nur im Cyberraum, sondern auch mittels Social Engineering physisch vor Ort an. Wir testen Ihre bestehenden Abwehrmassnahmen gesamtheitlich, um auch die letzten Sicherheitslücken zu identifizieren.

Präzise auf Ihre Bedürfnisse zugeschnitten, testen wir Sicherheitsvorkehrungen aus der Perspektive eines internen oder externen Bedrohungsakteurs. Unsere Simulationen können auch bekannte langanhaltende Bedrohungen (Advanced Persistent Threats) abbilden und Techniken aus dem MITRE ATT&CK®- oder TIBER-Framework beinhalten.

Nach Abschluss der Tests erhalten Sie einen zielgruppengerechten Schlussbericht inkl. Management Summary. Wir stellen die einzelnen Schwachstellen Ihrer Sicherheitsvorkehrungen detailliert dar und bewerten systematisch die damit assoziierten Risiken. Unter Angabe des geschätzten Aufwands zeigen wir Ihnen anschliessend praktikable Massnahmenvorschläge zur Minimierung der identifizierten Risiken auf.

Im hoch spezialisierten Cyber Attack Simulation Team vereint sich die Erfahrung von Experten

unterschiedlichster Fachrichtungen aus Cybersecurity, Applikationsentwicklung, Justiz, Forensik,

Strafverfolgung, Spionage- und Sabotageabwehr, Krisenkommunikation etc.

Neben fundierten Aus- und Weiterbildungen verfügen unsere Experten über diverse anerkannte

Cybersicherheits-Zertifizierungen wie CRTO, CRTL, GXPN, BSCP, OSCP, OSCE, OSWE und weitere.

Auch High-Level-Kunden mit stark gehärteter Infrastruktur zeigen wir regelmässig Schwachstellen in ihrem

Abwehrsystem auf, indem wir uns beispielsweise Zugang zu höchst privilegierten Accounts verschaffen,

Zutritt zu sensiblen Bereichen erlangen und dabei auch etablierte Sicherheitslösungen umgehen.

Kontaktieren Sie uns noch heute – wir helfen Ihnen, Ihre Sicherheitsstrategie durch Attack Simulation zu stärken!

Obwohl sowohl Penetration Tests als auch Angriffssimulationen Schwachstellen in IT-Systemen identifizieren, unterscheiden sie sich in ihrer Herangehensweise. Unsere Attack Simulation Services nutzen kontinuierliche und wiederkehrende Techniken, um die Verteidigungsstrategien einer Organisation fortlaufend zu testen. Im Gegensatz dazu sind Penetration Tests gezielte, einmalige Tests innerhalb eines festgelegten Zeitrahmens. Der kontinuierliche Ansatz der Angriffssimulationen macht sie besonders wertvoll angesichts der dynamischen Bedrohungslandschaft.

Angriffssimulationen sind entscheidend, um Sicherheitslücken frühzeitig zu erkennen und auf neue Bedrohungen zu reagieren. Sie sollten idealerweise kontinuierlich oder mindestens vierteljährlich durchgeführt werden, um die Sicherheitsabwehr stets auf dem neuesten Stand zu halten.

Erreichbarkeit von Montag bis Freitag 08.00 – 18.00 Uhr (Ausnahme: Kunden mit SLA – Bitte über die 24/7 IRR-Notfallnummer anrufen).

Privatpersonen wenden sich bitte an Ihren IT-Dienstleister des Vertrauens oder die lokale Polizeidienststelle.

Weitere Informationen zu unseren DFIR-Services finden Sie hier:

Nichts verpassen! Melden Sie sich für unseren kostenlosen Newsletter an.