Sowohl Privatpersonen als auch Unternehmen erhalten immer wieder über diverse digitale Kommunikationskanäle, allen voran per E-Mail, unterschiedliche Arten von Erpresserschreiben. Unternehmen wird zum Beispiel mit einem Distributed Denial of Service (DDoS) oder der Kompromittierung ihrer Webseite und dem daraus resultierenden Diebstahl von Geschäftsgeheimnissen gedroht.

Angeblich kann nur die Zahlung einer vorgegebenen Menge an Bitcoins an eine Wallet (vergleichbar mit einem Bankkonto) das Unternehmen vor einem solchen Angriff bewahren. Bei Privatpersonen handelt es sich oft um eine Form von Sextortion mit der Aufforderung einen gewissen Betrag an eine Bitcoin Wallet zu überweisen.

Falls Sie Empfängerin oder Empfänger einer solchen Sextortion, also der Androhung einer Veröffentlichung von Nacktfotos oder -videos, sind, möchten wir Sie auf «Stop Sextortion» (Schweiz), www.polizei-beratung.de (Deutschland) und die Webseite des Bundeskriminalamts (Österreich) verweisen. Dort finden Sie zusätzliche Informationen.

Das Oneconsult CSIRT wird regelmässig von Unternehmen kontaktiert, die solche Erpresserschreiben per E-Mail erhalten. Die Unternehmen sind sich oft nicht sicher, ob sich dahinter ein gezielter Angriff versteckt und die E-Mail mit der Drohung damit ernst zu nehmen ist oder ob es sich um einen Massenversand, also E-Mail-Spam, handelt. Nachfolgend zeigen wir Ihnen, wie Sie mit Hilfe der Ihnen zugesendeten Bitcoin-Adresse erste Antworten auf diese Frage erhalten.

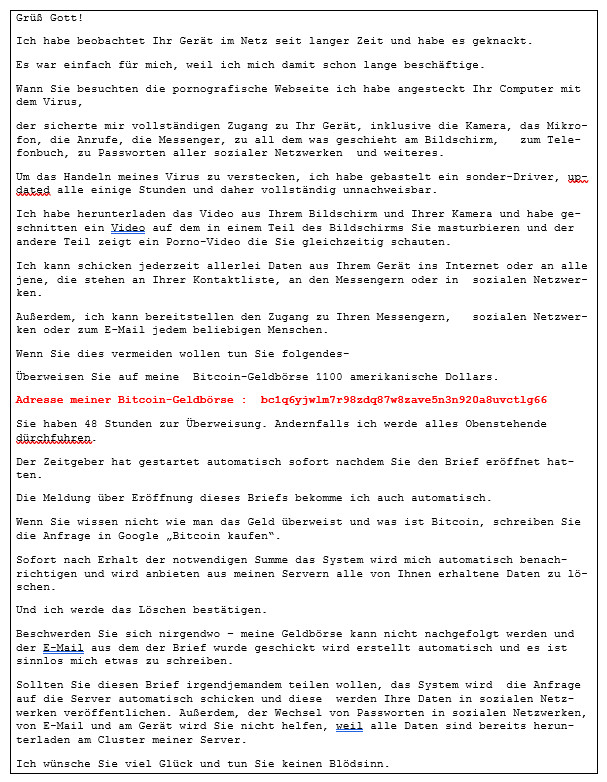

Falls Sie eine Bitcoin-Wallet-Adresse erhalten haben, wie in der nachfolgenden Beispiel-E-Mail gezeigt, führen wir eine Kurzrecherche dieser Adresse durch, bevor wir die E-Mail vertieft untersuchen.

Es gibt diverse kostenfreie und kostenpflichte Dienste, die Bitcoin-Wallet-Adressen zum Beispiel in Verbindung mit Erpressungsversuchen oder Ransomware bringen. Wir nutzen hierzu vorwiegend https://www.bitcoinabuse.com/. Weitere vergleichbare Dienste sind:

- https://checkbitcoinaddress.com/

- https://bitcoinais.com/

- https://bitcoinwhoswho.com/

- https://www.bitcoin-spam.com/index.php

- https://scam-alert.io/

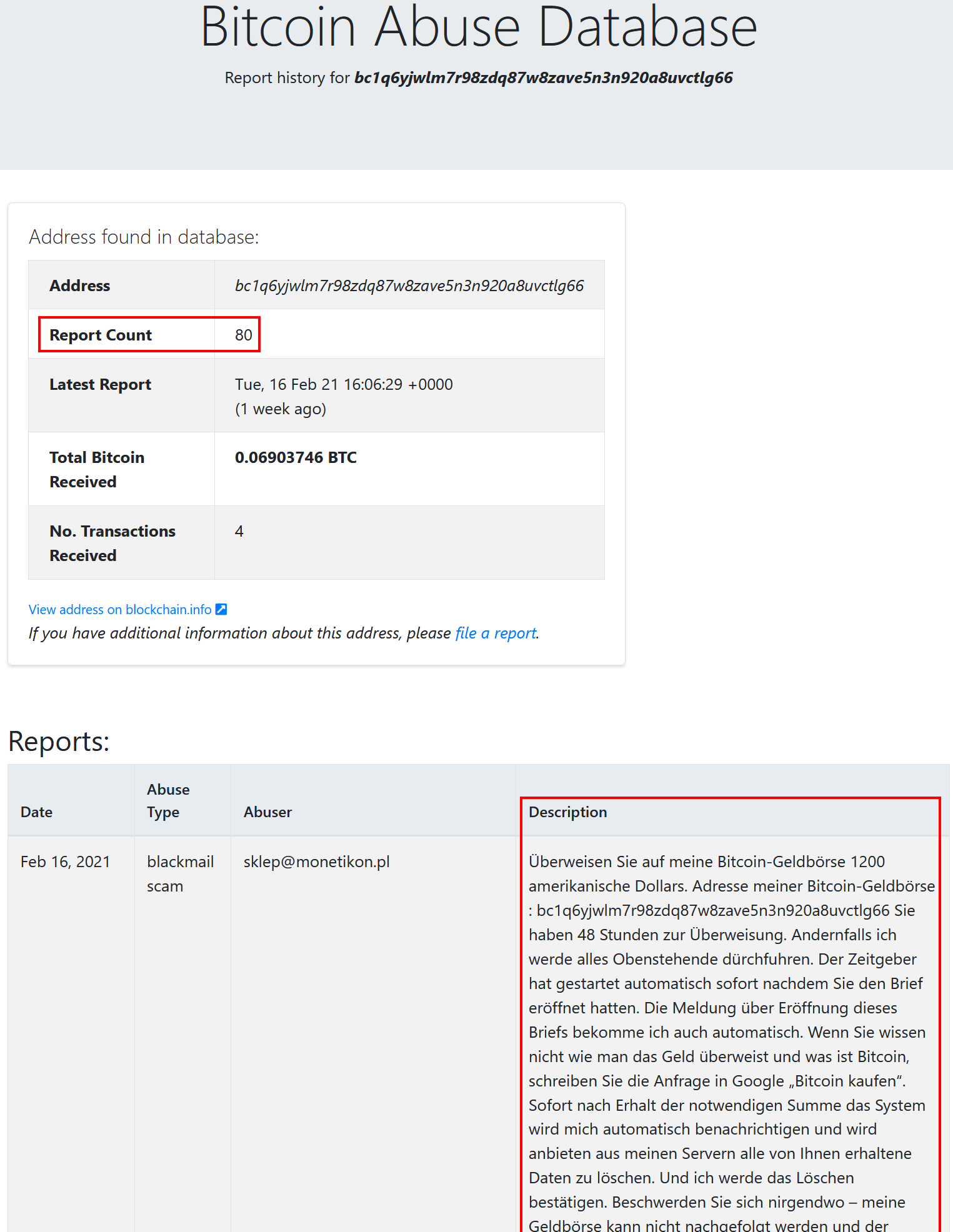

Basierend auf unserem Beispiel suchen wir also zunächst in der Bitcoin Abuse Database nach der Bitcoin-Wallet-Adresse «bc1q6yjwlm7r98zdq87w8zave5n3n920a8uvctlg66», was zu folgendem Resultat führt:

Die Bitcoin Abuse Database liefert uns im unteren Teil, unter «Reports», Berichte von Nutzerinnen und Nutzern des Dienstes zur gesuchten Bitcoin-Wallet-Adresse. In diesem Fall sehen wir in der «Description»-Spalte Auszüge aus E-Mails und können diese mit der von uns empfangenen E-Mail vergleichen. Dabei stellen wir fest, dass die Berichte mit der von uns erhaltenen E-Mail übereinstimmen. Damit ist es sehr wahrscheinlich, dass es sich bei der E-Mail um einen Massenversand, also Spam, handelt und diese somit ignoriert werden kann:

- Insgesamt sind 80 «Reports» mit der Bitcoin-Wallet-Adresse assoziiert, es gibt also andere Empfängerinnen oder Empfänger, die E-Mails mit dem gleichen oder sehr ähnlichem Inhalt erhalten haben.

- Es wurde mehrfach die gleiche Bitcoin-Wallet-Adresse verwendet und nicht eine individuelle Adresse pro Empfängerin oder Empfänger. Das erschwert es für den Erpresser zwischen Personen zu unterscheiden, die bezahlt haben und solchen, die nicht bezahlt haben. Hier ist auch anzumerken, dass in der E-Mail keine Anweisung zur Meldung der Zahlung enthalten ist. Die Daten werden gemäss E-Mail nach Erhalt der Zahlung automatisch gelöscht. Wie soll dies aber funktionieren, wenn alle Empfängerinnen und Empfänger ihr Geld an die gleiche Bitcoin-Wallet-Adresse überweisen?

Wenn Sie also eine Bitcoin-Wallet-Adresse erhalten, lohnt sich ein Blick in die oben aufgeführten Dienste. Falls Sie dabei ein Resultat erhalten, kann Ihnen dieses zusätzliche Hinweise für die Bewertung der vorliegenden Situation und somit eine nützliche Hilfestellung geben.

DFIR, einfach

Ganz unabhängig, ob Sie als IT-Mitarbeiterin oder -Mitarbeiter tagtäglich IT-Systeme gegen Cyber-Angriffe und deren Nutzer verteidigen oder einfach neugierig sind, wie digitale Forensik funktioniert und Informationssicherheitsvorfälle bewältigt werden: Hier sind Sie richtig! Unter dem Titel «DFIR, einfach» veröffentlichen unsere Expertinnen und Experten des Oneconsult International Computer Security Incident Response Team (OCINT-CSIRT) Beiträge, die Sie als freiwillige IT-Security-Feuerwehr in Ihrem Unternehmen weiterbilden. Jeder Beitrag bringt Ihnen ein Werkzeug, einen Prozess oder Erkenntnisse aus den Informationssicherheitsvorfällen anderer Unternehmen näher. Mit grundlegendem IT-Verständnis und einer guten Prise Neugier sind Sie hier richtig. Übrigens, «DFIR» steht für «Digital Forensics & Incident Response» und unsere Beiträge fokussieren sich auf pragmatische, im Alltag anwendbare und kostengünstige Ansätze – ganz im Sinne der Blog-Reihe: DFIR, einfach.

DFIR, einfach – Reihe

DFIR, einfach: Hinter dem Link – ein Blick ins Dunkle

DFIR, einfach: Wen ruft man im Cyberernstfall?

DFIR, einfach: Antivirenprogramm als Kanarienvogel in der Mine

DFIR, einfach: Ransomware-Angriffe verfolgen

DFIR, einfach: Analyse von PDF-Dateien

DFIR, einfach: Analyse von Office-Makros

Über Oneconsult

Die Oneconsult-Unternehmensgruppe ist seit 2003 Ihr renommierter Schweizer Cybersecurity Services Partner mit Büros in der Schweiz und Deutschland und 2000+ weltweit durchgeführten Security-Projekten.

Erhalten Sie kompetente Beratung vom inhabergeführten und herstellerunabhängigen Cybersecurity-Spezialisten mit 40+ hochqualifizierten Cybersecurity Experten, darunter zertifizierte Ethical Hacker / Penetration Tester (OPST, OPSA, OSCP, OSCE, GXPN), IT-Forensiker (GCFA, GCFE, GREM, GNFA), ISO Security Auditoren (ISO/IEC 27001 Lead Auditor, ISO/IEC 27005 Risk Manager, ISO 27035 Incident Manager) und dedizierte IT Security Researcher, um auch Ihre anspruchsvollsten Herausforderungen im Informationssicherheitsbereich zu bewältigen. Gemeinsam gehen wir Ihre externen und internen Bedrohungen wie Malware-Infektionen, Hacker-Attacken und APT sowie digitalen Betrug und Datenverlust mit Kerndienstleistungen wie Penetration Tests / Ethical Hacking, APT Tests unter Realbedingungen und ISO 27001 Security Audits an. Bei Notfällen können Sie rund um die Uhr (24 h x 365 Tage) auf die Unterstützung des Digital Forensics & Incident Response (DFIR) Expertenteams von Oneconsult zählen.