Was vor wenigen Jahren noch als unwahrscheinlich galt, ist heute Realität: Die Mehrheit von Unternehmen ist bereits von Cyberangriffen betroffen, viele davon mit Erfolg. Die Frage lautet daher nicht mehr, ob ein Sicherheitsvorfall eintritt, sondern wann er passiert und wie resilient Ihr Unternehmen durch ein professionelles Incident Response Management (IRM) ist.

In diesem Artikel erfahren Sie:

- Definition: Was ist Incident Response Management (IRM) genau?

- Compliance: Warum ist Incident Response Management (IRM) für Ihr Unternehmen unverzichtbar (mit Fokus auf aktuelle Regulatorien)?

- Praxis: Was sind die ersten Schritte, um ein wirksames Incident Response Management (IRM) aufzubauen?

Table of contents

- Was ist Incident Response Management (IRM)?

- Warum jedes Unternehmen ein Incident Response Management braucht

- Gesetzliche Pflicht: Regulatorische Anforderungen in Bezug auf Incident Response

- Incident Response Management implementieren: Die ersten Schritte

- Fazit: Incident Response ist Pflicht – keine Option

- Häufig gestellte Fragen (FAQ)

Was ist Incident Response Management (IRM)?

Präventive Massnahmen wie Firewalls, Endpoint Protection oder Security Awareness Trainings reduzieren zwar das Risiko von Cyberangriffen, machen Ihr Unternehmen aber nicht unverwundbar. Kommt es dann zu einem Vorfall, greift die Incident Response: Sie begrenzt Schäden und stellt den Betrieb schnell wieder her.

Anders gesagt: Prävention ist die Brandschutzmauer, Incident Response die Feuerwehr – für eine ganzheitliche IT-Sicherheitsstrategie sind beide unverzichtbar.

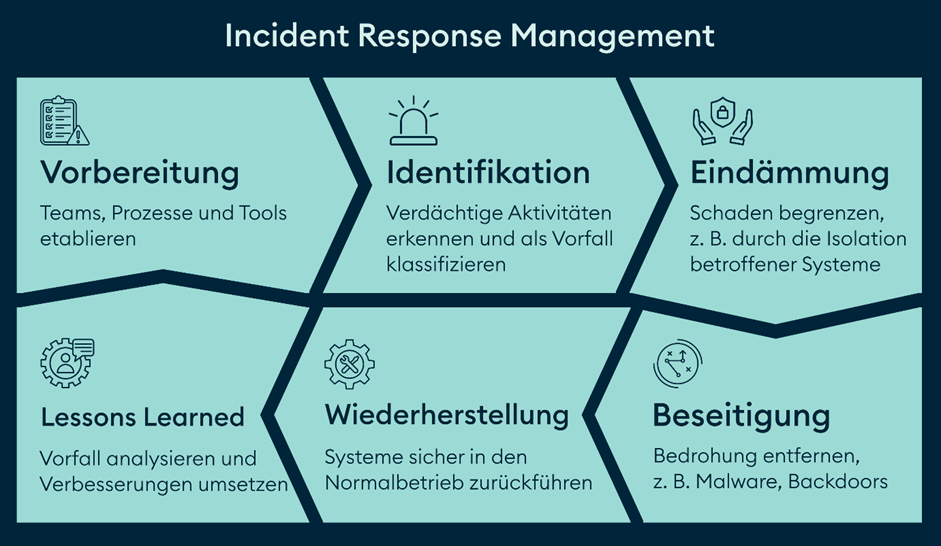

Damit diese «Feuerwehr» effektiv arbeitet, braucht es ein Incident Response Management (IRM). Dabei handelt es sich um einen strukturierten Notfallprozess, um Sicherheitsvorfälle schnell zu erkennen, einzudämmen und nachhaltig zu beheben. In der Praxis hat sich dabei ein Kreislauf aus sechs zentralen Phasen etabliert (angelehnt an internationale Standards wie SANS oder NIST, mehr dazu hier):

- Vorbereitung: Teams, Prozesse und Tools etablieren, bevor ein Vorfall eintritt

- Identifikation: Verdächtige Aktivitäten erkennen und als Vorfall klassifizieren

- Eindämmung: Schaden begrenzen, z. B. durch die Isolation betroffener Systeme oder die Sperrung kompromittierter Benutzer-Accounts

- Beseitigung: Die Ursache und die Bedrohung (z. B. Malware, Backdoors) entfernen

- Wiederherstellung: Systeme kontrolliert und sicher in den Normalbetrieb zurückführen

- Lessons Learned: Vorfall analysieren und Verbesserungen an Incident-Response-Prozessen und anderen Sicherheitsmassnahmen umsetzen

Diese sechs Schritte bilden einen kontinuierlichen Kreislauf – denn aus jedem Vorfall lernt Ihr Unternehmen für die Abwehr künftiger Bedrohungen.

Warum jedes Unternehmen ein Incident Response Management braucht

Auch Unternehmen mit ausgereiften, präventiven Sicherheitsmassnahmen sind nicht vor vollkommen vor Cyberangriffen oder Sicherheitsvorfällen geschützt. Der entscheidende Unterschied zwischen einer bewältigten Krise und einem existenzbedrohenden Schaden zeigt sich in der Reaktion auf einen Incident.

Der aktuelle IBM-Bericht «Cost of a Data Breach» belegt: Unternehmen mit einem professionellen Incident Response Management (IRM) verzeichnen im Durchschnitt rund 25 % geringere Kosten pro Sicherheitsvorfall. Gleichzeitig gelingt ihnen die Wiederaufnahme des Geschäftsbetriebs (Business Continuity) deutlich schneller als Organisationen ohne klar definierte Incident-Response-Prozesse.

Incident Response Management ist damit ein zentraler Bestandteil einer stabilen Security Posture und ein wesentlicher Erfolgsfaktor für die Cyberresilienz eines Unternehmens.

Gesetzliche Pflicht: Regulatorische Anforderungen in Bezug auf Incident Response

Incident Response gewinnt nicht nur aus wirtschaftlichen und reputationsbezogenen Gründen an Bedeutung, sondern zunehmend auch aus regulatorischer Sicht. Zahlreiche bestehende und kommende Vorschriften in der EU und der Schweiz verlangen direkt oder indirekt ein strukturiertes Incident Response Management, inklusive klar definierter Meldepflichten und verbindlicher Fristen bei Sicherheitsvorfällen.

Betroffen sind insbesondere:

- Betreiber kritischer Infrastrukturen (KRITIS)

- Finanz- und Versicherungsunternehmen

- Hersteller vernetzter und digitaler Produkte

- Hersteller von Medizinprodukten

Für diese Organisationen ist Incident Response längst kein «Nice-to-have» mehr, sondern ein unverzichtbarer Bestandteil der Cybersecurity-Strategie – sowohl regulatorisch als auch strategisch. Für eine schnelle Orientierung habe ich die wichtigsten Regulierungen im Zusammenhang mit dem Incident Response Management zusammengefasst:

Kritische Infrastrukturen (NIS2 & ISG): Versorgungssicherheit

Für Betreiber kritischer Infrastrukturen ist ein professionelles Incident Response Management die einzige Möglichkeit, die strengen gesetzlichen Meldefristen einzuhalten.

- EU (NIS2-Richtlinie): Verschärft die Anforderungen an die Cybersicherheit und das Meldewesen drastisch.

- Wesentliche und wichtige Einrichtungen müssen geeignete und verhältnismässige technische, operative und organisatorische Massnahmen treffen, um Sicherheitsvorfälle zu verhindern bzw. deren Auswirkungen möglichst gering zu halten.

- Erhebliche Vorfälle sind innerhalb von 24 Stunden mit einer ersten Meldung an die zuständige Behörde zu melden. Innerhalb von 72 Stunden muss eine weiterführende, detaillierte Meldung folgen.

- Schweiz (Informationssicherheitsgesetz – ISG): Verpflichtet Betreiber kritischer Infrastrukturen, schwerwiegende Cybervorfälle innerhalb von 24 Stunden nach deren Entdeckung an das BACS (Bundesamt für Cybersicherheit) zu melden. Ohne ein funktionierendes Incident Response Management sind diese Fristen in der Praxis kaum einzuhalten.

Finanzsektor (DORA & FINMA): Digitale Resilienz

Im Finanzsektor sind die Anforderungen an die digitale Resilienz besonders hoch, da hier sektorale Spezialgesetze Vorrang haben.

- EU (DORA – Digital Operational Resilience Act): Etabliert einen einheitlichen Rahmen für die digitale Betriebsstabilität. Für schwerwiegende IKT-bezogene Vorfälle muss eine Erstmeldung oft extrem zeitnah (zum Teil innerhalb von 4 Stunden) erfolgen. Gerade für Finanzunternehmen wird ein professionelles Incident Response Management damit zu einem zentralen Element der operativen Resilienz – und zu einem Prüfpunkt in Aufsichts- und Auditverfahren.

- Schweiz (FINMAG & FINMA-Aufsichtsmitteilung): Die FINMA (Eidgenössische Finanzmarktaufsicht) verlangt gemäss Art. 29 Abs. 2 FINMAG und der Aufsichtsmitteilung 05/2020 die unverzügliche Meldung wesentlicher Cyberangriffe auf kritische Funktionen beaufsichtigter Institute.

- Die zweistufige Meldung verlangt eine Vororientierung innerhalb von 24 Stunden und einen detaillierten Bericht innerhalb von 72 Stunden über die FINMA-Plattform.

- Für Schweizer Finanzinstitute ist ein professionelles Incident Response Management daher nicht nur operativ notwendig, sondern auch aufsichtsrechtlich unabdingbar.

Datenschutz (DSGVO & revDSG): Schutz natürlicher Personen

Sowohl die Datenschutz-Grundverordnung (DSGVO) als auch das revidierte Schweizer Datenschutzgesetz (revDSG) verlangen eine rasche Meldung bestimmter Datenschutzverletzungen an die Aufsichtsbehörden.

- DSGVO: Meldung von Verletzungen des Schutzes personenbezogener Daten grundsätzlich innerhalb von 72 Stunden nach Bekanntwerden.

- revDSG: Keine starre Frist, aber eine Meldung hat «so rasch als möglich» zu erfolgen.

Ohne etabliertes Incident Response Management (Erkennung, Bewertung, Entscheidung) sind diese Fristen in der Praxis kaum einzuhalten.

Produkthersteller (CRA): Produktsicherheit

Mit dem Cyber Resilience Act (CRA) wurden erstmals einheitliche Cybersicherheitsanforderungen für Hersteller von vernetzten Produkten in der EU eingeführt. Dazu gehört auch der strukturierte Umgang mit Sicherheitslücken und Sicherheitsvorfällen über den gesamten Produktlebenszyklus hinweg.

Hersteller müssen Prozesse etablieren, um Schwachstellen und Sicherheitsvorfälle zu erkennen, zu bewerten und innerhalb definierter Fristen an Behörden und betroffene Kunden zu melden.

Ein strukturiertes Incident Response Management wird damit faktisch zur Voraussetzung für den Marktzugang.

Hersteller von Medizinprodukten (MDR/FDA): Produktsicherheit im Gesundheitswesen

Auch im Gesundheitswesen gelten für Hersteller von Medizinprodukten strenge Nachmarktpflichten und Meldevorschriften.

Die Medical Device Regulation (MDR) fordert eine umfassende Post-Market Surveillance (PMS) und Vigilanz. Sicherheitsvorfälle müssen je nach Schweregrad innerhalb von 2–15 Tagen gemeldet werden. Cybersecurity-Vorfälle, die schwerwiegende Funktionsstörungen oder Patientenrisiken verursachen, fallen unter diese Meldepflicht und erfordern eine detaillierte Ursachenanalyse.

Auch für die Anforderungen der Food and Drug Administration (FDA) ist ein professionelles Incident Response Management (IRM) essenziell. Zwar sind die Meldefristen weniger strikt als bei der MDR, doch strukturierte Incident-Response-Prozesse unterstützen massgeblich die Erfüllung von Postmarket Cybersecurity, Medical Device Reporting und Quality System Regulations.

Incident Response Management implementieren: Die ersten Schritte

Ein funktionierendes Incident Response Management ist weit mehr als nur ein «Häkchen» in der Compliance-Liste. Es ist das Rückgrat Ihrer Unternehmensresilienz: Wer im Ernstfall schnell und strukturiert reagiert, schützt nicht nur Daten und Reputation, sondern erfüllt auch regulatorische Anforderungen.

Der Aufbau eines IRM muss dabei weder komplex noch langwierig sein. Wenn Sie pragmatisch starten, schaffen Sie sofort spürbare Sicherheit. Bevor wir in die Umsetzung gehen, hier ein kleiner Tipp: In unserem begleitenden Blogartikel haben wir die sechs Erfolgsfaktoren für ein effektives IRM für Sie zusammengefasst.

Beginnen Sie die praktische Implementierung am besten mit diesen fünf Schritten:

1. Gap-Analyse durchführen: Wo stehen Sie aktuell?

Bewerten Sie, welche Prozesse, Rollen und Tools bereits existieren – und wo die grössten Lücken sind. So vermeiden Sie Doppelarbeit und setzen Prioritäten richtig.

Mehr dazu hier:

2. Incident Response Team definieren: Wer übernimmt welche Rolle?

Benennen Sie konkrete Personen für die wichtigsten Rollen (Incident Manager, Communication Lead, IT Operations etc.). Klare Verantwortlichkeiten verhindern Chaos im Ernstfall.

3. Erstes Playbook erstellen: Starten Sie mit Ransomware

Ransomware ist eine der häufigsten und folgenschwersten Bedrohungen. Ein erstes, erprobtes Playbook schafft Sicherheit und kann später als Vorlage für weitere Szenarien dienen.

4. Erste Tabletop-Übung durchführen: Testen Sie Ihre Prozesse

Simulieren Sie ein realistisches Szenario mit allen Beteiligten – inklusive Management. Nur durch Übung werden Prozesse, Kommunikation und Entscheidungswege wirklich belastbar.

5. Monitoring etablieren: Können Sie Vorfälle überhaupt erkennen?

Ohne technische Erkennungsfähigkeit (SIEM, EDR) bleibt Incident Response reaktiv statt proaktiv. Investieren Sie in Tools, die verdächtige Aktivitäten frühzeitig sichtbar machen.

Diese fünf Schritte bilden das Fundament für ein wirksames Incident Response Management. Die wichtigste Erkenntnis dabei: Beginnen Sie jetzt. Selbst eine erste einfache Basisstruktur ist im Ernstfall um ein Vielfaches wertvoller als gar kein Plan.

Betrachten Sie IRM nicht als einmaliges Projekt, sondern als kontinuierlichen Verbesserungsprozess. Mit jeder Simulation, jeder Übung und jedem realen Vorfall gewinnen Sie wertvolle Erkenntnisse, um Ihre Prozesse schrittweise zu verfeinern und Ihre Resilienz laufend auszubauen. Sicherheit ist ein Weg, kein Ziel – und der erste Schritt ist der entscheidende.

Fazit: Incident Response ist Pflicht – keine Option

Perfekte Prävention ist eine Illusion. Professionelle Organisationen akzeptieren diese Realität und bereiten sich entsprechend vor. Incident Response Management ist das Sicherheitsnetz, das im Ernstfall zwischen schneller Wiederherstellung und existenzbedrohender Krise entscheidet.

Die Fakten liegen auf dem Tisch: regulatorische Vorgaben werden strenger, Bedrohungen werden komplexer und die Kosten für unvorbereitete Unternehmen steigen rasant. Wer jedoch über etablierte Incident-Response-Prozesse verfügt, schützt nicht nur seine Daten, sondern sichert sich einen echten Vertrauensvorteil bei Kunden und Partnern.

Die Frage ist heute nicht mehr, ob ein Vorfall eintritt, sondern wie souverän Ihr Unternehmen darauf reagiert. Machen Sie Vorbereitung zu Ihrer Stärke, bevor die Zeit gegen Sie arbeitet.

Gemeinsam zur digitalen Widerstandskraft

Sie möchten ein Incident Response Management neu aufbauen oder Ihre bestehenden Prozesse von Experten auf Herz und Nieren prüfen lassen? Unsere Cybersecurity-Spezialisten begleiten Sie ganzheitlich:

- Beratung für effektives Incident Response Management

- Readiness Assessment für Ihre Incident Response

- Incident Response Retainer – 24/7 Unterstützung bei Cyber Incidents

Häufig gestellte Fragen (FAQ)

Was kostet die Implementierung eines Incident Response Management?

Die Kosten setzen sich aus drei Blöcken zusammen: interne Ressourcen (Zeit für Playbooks, Training), technische Infrastruktur (z. B. Monitoring-Tools) und externe Unterstützung (Bereitschaftsverträge/Retainer).

Viele Unternehmen nutzen Incident Response Retainer von externen Dienstleistern, bei denen ein festes Stundenkontingent eingekauft wird. Werden diese Stunden nicht für Notfälle gebraucht, können sie oft sinnvoll für proaktive Massnahmen wie Übungen oder Sicherheitsüberprüfungen eingesetzt werden.

Die Kosten variieren je nach Unternehmensgrösse und Reifegrad.

Entscheidend ist: Die Investitionen in Incident-Response-Prozesse sind planbar und deckeln Ihr Risiko. Die Kosten eines unvorbereiteten Vorfalls – durch Betriebsstillstand, Reputationsverlust und Strafen – sind hingegen nicht kalkulierbar und oft existenzbedrohend.

Wie lange dauert die Implementierung?

Die Basis (Team, erstes Playbook) kann oft schon in wenigen Wochen entstehen. Ein voll ausgereiftes IRM mit regelmässigen Übungen und Prozessintegration ist jedoch ein Reifeprozess, der typischerweise 12–24 Monate dauert. Wichtig ist: Starten Sie pragmatisch, statt auf Perfektion zu warten.

Benötigen kleine Unternehmen auch ein Incident Response Management?

Absolut. Angreifer zielen oft automatisiert auf KMUs ab, weil sie schwächere Sicherheitsmassnahmen vermuten. Zudem trifft ein längerer Betriebsstillstand kleine Unternehmen oft existenzbedrohender als große Konzerne. Ein schlanker, pragmatischer Incident-Response-Plan ist daher Pflicht und mit überschaubarem Aufwand machbar.

Reicht es, einen externen Dienstleister zu beauftragen?

Externe Experten sind wertvoll in Hinsicht auf Forensik und Kapazität, aber sie können Ihnen Unternehmensentscheidungen nicht abnehmen. Fragen wie «Schalten wir die Produktion ab?» oder «Informieren wir die Kunden jetzt?» muss Ihr Management entscheiden – diese Verantwortung lässt sich nicht auslagern. Klare interne Prozesse und definierte Verantwortlichkeiten sind daher unverzichtbar, um im Ernstfall handlungsfähig zu bleiben. Der externe Dienstleister ist Ihr «verlängerter Arm», nicht Ihr Kopf.